揭秘:网络安全与信息安全,两者有何不同?

在当今数字化时代,随着互联网的迅猛发展,网络安全和信息安全成为了我们日常生活中频繁提及的词汇。尽管两者常常被视作同义词,但实际上,它们之间存在着显著的差异。了解这些差异不仅有助于我们更好地保护自己的数字资产,还能让我们在面对日益复杂的网络威胁时,采取更加有效的防护措施。

网络安全与信息安全的定义

首先,让我们从定义入手,明确两者的核心概念。网络安全是指保护计算机网络不受未经授权的访问、恶意攻击、破坏或篡改等威胁的措施和技术。它主要关注网络的基础设施、网络通信、网络数据传输等方面的安全保护。换句话说,网络安全关注的是网络本身的安全,包括网络设备、网络服务器、网络通信线路等基础设施。

而信息安全则是指在信息传输、处理和存储过程中保护信息免受未经授权的、意外的泄露、篡改或损坏等威胁的措施和技术。它更侧重于信息本身在传输、处理和存储的全过程中的安全保护。信息安全不仅关注电子数据的安全,还包括物理文件和数据的安全,确保数据的完整性、保密性和可用性。

两者之间的区别

1. 范围与保护对象

网络安全和信息安全在保护对象和范围上存在显著差异。网络安全更专注于保护网络及其相关的计算机设施免受网络攻击和侵害,确保数据在网络中的安全。它的关注焦点主要在于保护网络的基础设施、通信协议和网络连接的安全,以防止未经授权的访问、网络攻击和恶意行为。

相比之下,信息安全则有一个更广泛的覆盖范围。它不仅关注网络中的数据,还关注所有类型的数据保护,无论这些数据是以电子形式存储还是通过非电子方式存在。信息安全的保护对象包括数据本身,不论这些数据是否正在网络上传输或者是静止状态。信息安全措施旨在确保无论在哪里,数据都能得到有效保护。

2. 威胁类型

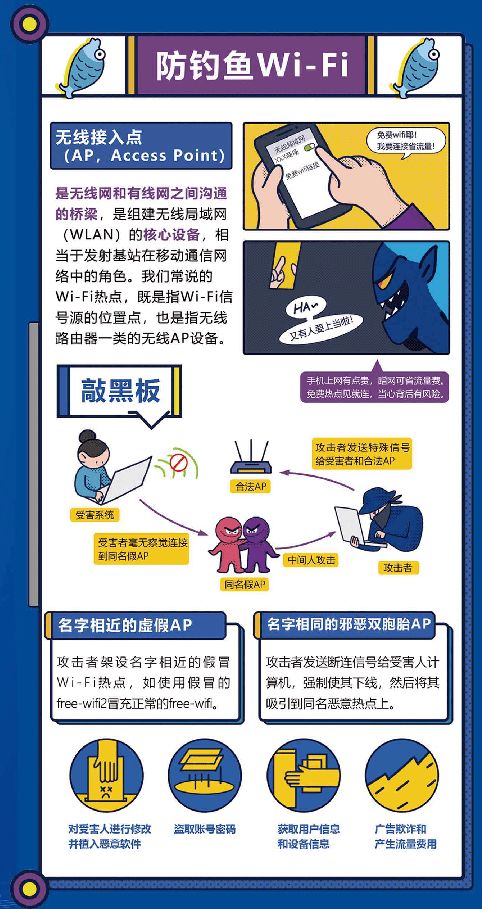

两者面临的威胁类型也有所不同。网络安全面临的威胁主要来自网络空间,如黑客攻击、钓鱼、网络间谍、病毒和其他恶意软件等。这些威胁通常通过网络通信、数据传输等渠道进行传播和攻击。

而信息安全面临的威胁则更加多样化,可以来源于多种多样的手段,包括物理盗窃、内部人员的恶意行为、商业间谍活动、技术缺陷等。这些威胁可能来自内部也可能来自外部,不仅限于网络空间。

3. 应对策略

在应对策略上,网络安全和信息安全也各有侧重。网络安全常见的应对策略包括建立防火墙、采用加密技术、实施访问控制等。防火墙可以过滤信息流量,保护网络免受网络攻击;加密技术可以加密敏感信息,防止被窃取或篡改;访问控制则可以限制对网络资源的访问权限,防止未经授权的访问。

信息安全则更侧重于身份认证、数据加密、备份与恢复等策略。身份认证可以阻止未经授权的访问者进入系统;数据加密可以保护数据在传输和存储过程中的安全;备份与恢复则可以保证数据的可靠性和完整性。

实际应用中的差异

在实际应用中,网络安全和信息安全的不同点也得到了充分体现。例如,网络安全工程师的工作内容主要包括分析网络现状、对网络系统进行安全评估和安全加固、设计安全的网络解决方案等。在出现网络攻击或安全事件时,网络安全工程师需要提高服务,帮助用户恢复系统及调查取证。

而信息安全工程师则在计算机软硬件、网络、应用相关领域从事安全系统设计、安全产品开发、产品集成、信息系统安全检测与审计等方面工作。他们的服务单位可以是国家机关、企事业单位及科研教学单位等,工作范围更加广泛。

此外,两者在从业要求和就业职位上也存在差异。网络安全工程师通常需要计算机应用、计算机网络、通信、信息安全等相关专业本科学历,以及三年以上网络安全领域工作经验。而信息安全工程师则没有工作经验上的明确要求,但同样需要具备扎实的专业知识和技能。

在就业职位上,网络安全工程师的就业职位包括网络安全工程师、网络安全分析师、数据恢复工程师、网络构架工程师等。而信息安全工程师的就业职位则包括系统安全工程师、网络系统安全软件工程师、信息安全工程师等。

两者的重要性与结合

对于企业来说,实施信息安全和网络安全措施都非常重要。虽然两者的侧重点和执行方式可能有所不同,但都是确保企业数字资产安全的关键环节。信息安全策略是全面的,包括物理安全和IT安全,而网络安全措施则专注于保护企业的网络和网络活动。根据企业的具体需要,两者都需要相应的资源和注意力。

同时,网络安全和信息安全也是相辅相成的。网络安全是信息安全的重要组成部分,确保数据在网络中的安全传输和存储。而信息安全则通过全面的数据保护措施,为网络安全提供坚实的后盾。两者共同构成了企业数字资产安全防护的完整体系。

结语

综上所述,网络安全和信息安全虽然紧密相关,但在定义、范围、保护对象、威胁类型以及应对策略等方面存在着显著的差异。了解这些差异有助于我们更好地制定和实施安全措施,保护我们的数字资产免受各种威胁的侵害。在这个数字化时代,让我们携手共进,共同构建一个更加安全、可靠的网络环境。

- 上一篇: 如何更改微信聊天背景

- 下一篇: 长沙为何被称作星城?

-

血檀与小叶紫檀有何不同?揭秘两者惊人差异!资讯攻略10-26

血檀与小叶紫檀有何不同?揭秘两者惊人差异!资讯攻略10-26 -

揭秘:送行与践行,两者有何不同?资讯攻略01-13

揭秘:送行与践行,两者有何不同?资讯攻略01-13 -

揭秘!玉与翡翠:两者究竟有何不同?资讯攻略11-03

揭秘!玉与翡翠:两者究竟有何不同?资讯攻略11-03 -

揭秘:行销与营销,两者究竟有何不同?资讯攻略11-13

揭秘:行销与营销,两者究竟有何不同?资讯攻略11-13 -

揭秘!如鸢手游与代号鸢:两者究竟有何神秘联系?资讯攻略10-19

揭秘!如鸢手游与代号鸢:两者究竟有何神秘联系?资讯攻略10-19 -

DJ与MC:两者的角色究竟有何不同?资讯攻略11-25

DJ与MC:两者的角色究竟有何不同?资讯攻略11-25